Veröffentlicht 20. September 2022

Aktualisiert Oktober 2025

Einführung

Die Oracle-Tools von KeepTool (ab Version 15) unterstützen erweiterte Sicherheitsfunktionen wie SQL*Net-Verschlüsselung und Prüfsummen (Checksums) zur Sicherstellung der Datenintegrität.

Diese Features schützen Ihre Datenbankkommunikation und erkennen Manipulationsversuche zuverlässig.

In diesem Artikel zeigen wir:

-

Wie Sie SQL*Net-Verschlüsselung und Prüfsummen auf Server- und Client-Seite aktivieren

-

Wie KeepTool / Hora diese Funktionen auch bei direkten TCP/IP-Verbindungen unterstützt

-

Wie Sie in Hora erkennen, welche Sitzungen verschlüsselt sind – und welche nicht

Los geht’s!

SQL*Net-Verschlüsselung auf dem Datenbankserver aktivieren

Auf der Serverseite nehmen Sie Änderungen in der Datei sqlnet.ora vor:

Um die SQL*Net-Verschlüsselung zu konfigurieren, müssen auf der Datenbank zwei zusätzliche Parameter in der Datei sqlnet.ora eingetragen werden.

Das kann wie in folgendem Beispiel aussehen:

SQLNET.ENCRYPTION_SERVER = REQUIRED

SQLNET.ENCRYPTION_TYPES_SERVER = (AES256,DES)

Erläuterung:

-

SQLNET.ENCRYPTION_SERVER kann die Werte ACCEPTED, REJECTED, REQUESTED oder REQUIRED annehmen.

-

SQLNET.ENCRYPTION_TYPES_SERVER legt die erlaubten Algorithmen fest (z. B. AES256, DES).

Wird diese Zeile weggelassen, sind alle verfügbaren Algorithmen erlaubt.

Eine vollständige Liste der unterstützten Verschlüsselungsalgorithmen finden Sie in der Oracle-Dokumentation.

SQL*Net-Verschlüsselung auf dem Oracle-Client aktivieren

Auch auf dem Client-Rechner konfigurieren Sie die Datei sqlnet.ora analog:

SQLNET.ENCRYPTION_CLIENT = REQUIRED

SQLNET.ENCRYPTION_TYPES_CLIENT = (AES256)

-

SQLNET.ENCRYPTION_CLIENT akzeptiert dieselben Werte wie die Servereinstellung.

-

Beim Verbindungsaufbau verhandeln Client und Server, ob und mit welchem Algorithmus verschlüsselt wird.

Oracle stellt eine Verhandlungsmatrix bereit, die zeigt, welche Kombinationen zwischen Client- und Servereinstellungen zulässig sind.

Verschlüsselung bei direkten TCP/IP-Verbindungen

KeepTool unterstützt direkte TCP/IP-Verbindungen (also ohne Oracle-Client), indem der Verbindungsstring direkt ausgewertet wird.

Beispiele:

Diese Syntax aktiviert den direkten TCP/IP-Modus anstelle des klassischen SQL*Net-Betriebs.

Da dieser Modus keine sqlnet.ora nutzt, werden die Einstellungen direkt in Hora konfiguriert:

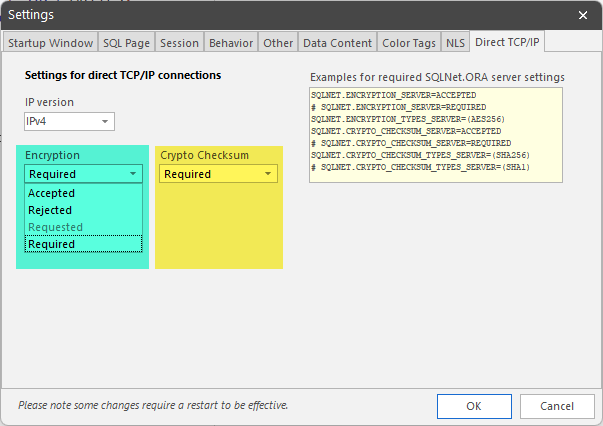

Im Dialog Direct TCP/IP finden Sie ein Auswahlfeld „Encryption“ (grün markiert).

Standardwert: Accepted. Um Verschlüsselung zu erzwingen, wählen Sie Required. (Die Option „Requested“ ist aktuell deaktiviert.)

Einstellungen für die Verschlüsselung bei Direkter TCP/IP-Verbindung

Wichtig:

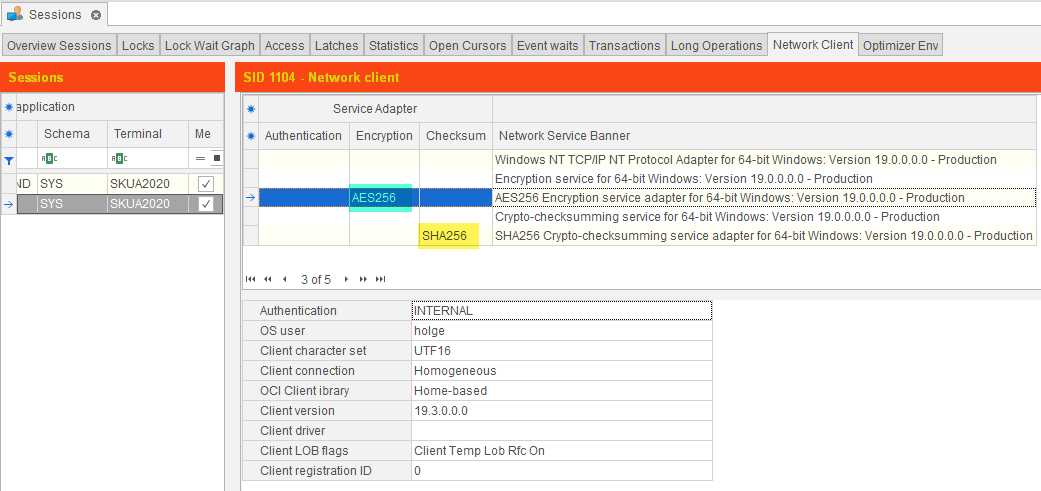

Überwachung der Netzverschlüsselung in Hora

Hora zeigt Ihnen auf einen Blick, welche Sitzungen verschlüsselt sind:

-

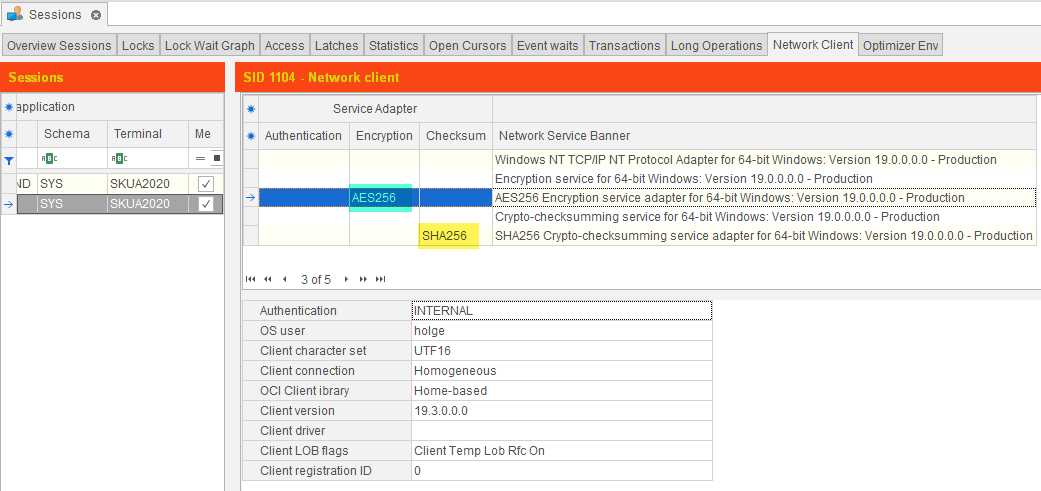

Öffnen Sie Sessions → Network client.

-

Im oberen Bereich sehen Sie die geladenen Netzwerkmodule. Wenn ein Encryption-Adapter aktiv ist, ist die Verbindung verschlüsselt (SQLNET.ENCRYPTION).

-

Darunter finden Sie weitere Clientinformationen (OCI-Version, Zeichensatz usw.).

Anzeige von Details zur Verschlüsselung einer Session in Hora

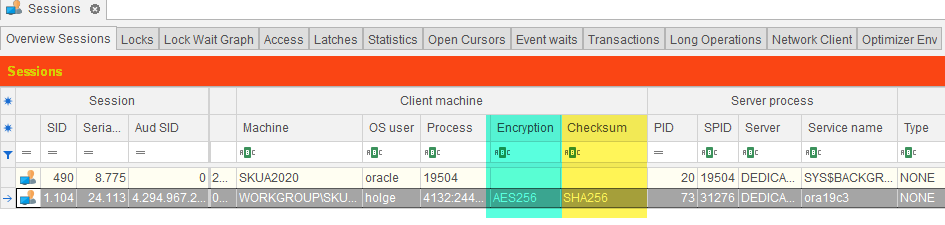

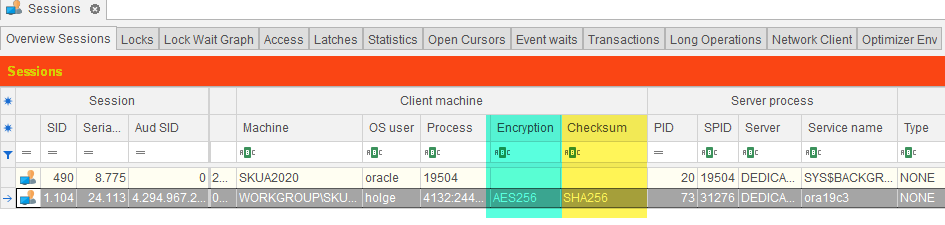

In der allgemeinen Sessions-Übersicht finden Sie zudem eine Spalte „Encryption“ unterhalb der Client-Informationen.

Sitzungen mit aktiver Verschlüsselung werden hervorgehoben (z. B. in grün).

Übersicht zur Verschlüsselung in Horas Session-Monitor

So erkennen Sie sofort, welche Verbindungen sicher verschlüsselt sind.

Datenintegritätsprüfungen (Checksums)

Zusätzlich zur Verschlüsselung kann SQL*Net Datenintegrität durch Prüfsummen sicherstellen.

Die Konfiguration erfolgt ebenfalls über sqlnet.ora:

Server:

SQLNET.CRYPTO_CHECKSUM_SERVER

SQLNET.CRYPTO_CHECKSUM_TYPES_SERVER

Client:

SQLNET.CRYPTO_CHECKSUM_CLIENT

SQLNET.CRYPTO_CHECKSUM_TYPES_CLIENT

Diese Parameter akzeptieren dieselben Werte wie die Verschlüsselungsoptionen.

Unterstützte Prüfsummen-Algorithmen (ab Oracle 12c): MD5, SHA1, SHA256, SHA384, SHA512.

Wenn kein Algorithmus angegeben wird, verwendet Oracle standardmäßig SHA256.

Im Direct-TCP/IP-Modus bietet KeepTool ebenfalls eine Dropdown-Option „Crypto checksum“, die den SQL*Net-Einstellungen entspricht.

In der Sessions-Ansicht gibt es eine zusätzliche Spalte „Checksum“ (z. B. gelb markiert), die anzeigt, ob eine Sitzung mit Prüfsummen läuft.

Fazit

-

SQL*Net-Verschlüsselung und Prüfsummen lassen sich auch im Direct-TCP/IP-Modus kombinieren.

-

In Hora sehen Sie jederzeit, welche Sitzungen verschlüsselt bzw. geprüft sind.

-

So behalten Sie den Überblick über Ihre Sicherheits-Compliance und erkennen unverschlüsselte oder ungesicherte Verbindungen sofort.

➡️ KeepTool kostenlos testen

Die Oracle-Tools von KeepTool wurden speziell für Entwickler, DBAs und Support-Teams entwickelt.

Basierend auf über 25 Jahren Erfahrung optimieren wir unsere Software kontinuierlich, um Ihre Datenbankanalyse und -dokumentation schneller, effizienter und übersichtlicher zu gestalten.